-

Introducción OSPF

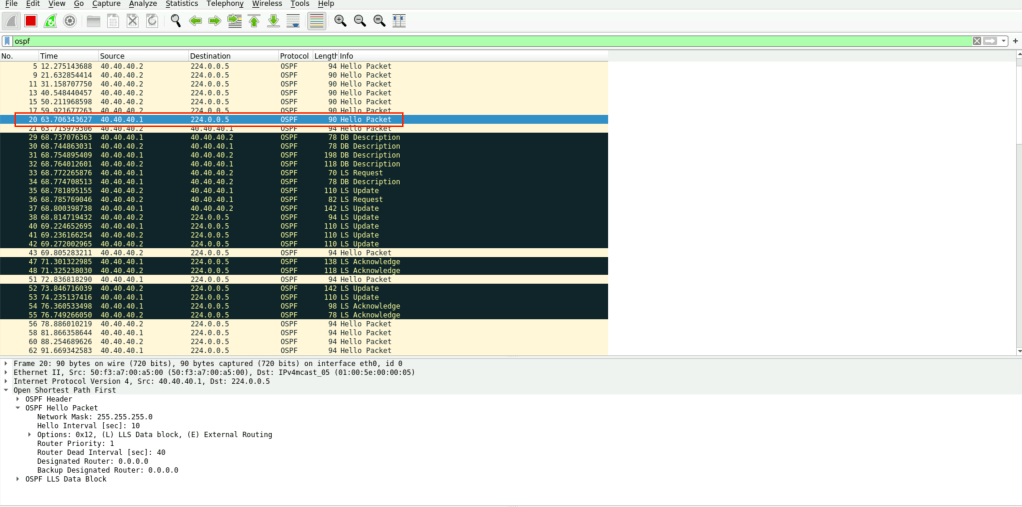

Paquetes de OSPF OSPF utiliza su propio protocolo, al igual que EIGRP, y no usa un protocolo de transporte como TCP o UDP. Si observaras el paquete IP en Wireshark, podrías ver que OSPF tiene el ID de protocolo 89 para todos sus paquetes Los paquetes que se visualizan en la creación de una Adyacencia Continue reading

-

Introducción a EIGRP

EIGRP significa Enhanced Interior Gateway Routing Protocol (Protocolo de Enrutamiento de Puerta de Enlace Interior Mejorado) y es un protocolo de enrutamiento creado por Cisco. Originalmente, solo estaba disponible en hardware de Cisco, pero desde hace algunos años se ha convertido en un estándar abierto. EIGRP es conocido como un protocolo híbrido o de vector Continue reading

-

Balanceo de Carga en EtherChannel

Existen diferentes opciones de balanceo de cargas en un link etherchannel podemos configurarlo por origen, por destino o por una combinación de ambas. Ahora, por que es importante elegir un método adecuado? Veamos el siguiente ejemplo: Tenemos SW1 y cuatro computadoras. En el lado derecho, tenemos SW2 y un router. El mecanismo de balanceo de Continue reading

-

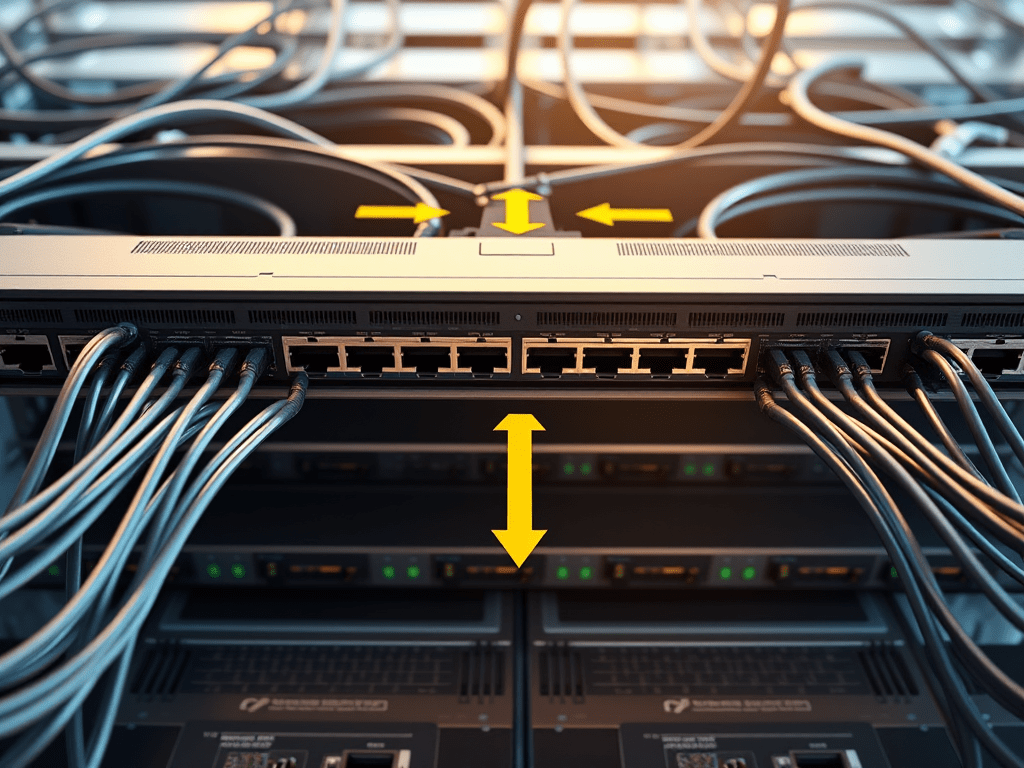

Etherchannels

En esta lección, analizaremos EtherChannel, que también se conoce como agregación de enlaces (Link Aggregation). EtherChannel es una tecnología que te permite agrupar múltiples enlaces físicos en un único enlace lógico. Veremos cómo funciona y cuáles son las ventajas de EtherChannel. Comencemos con un ejemplo de una red pequeña: Observa la imagen de arriba. Tengo Continue reading

-

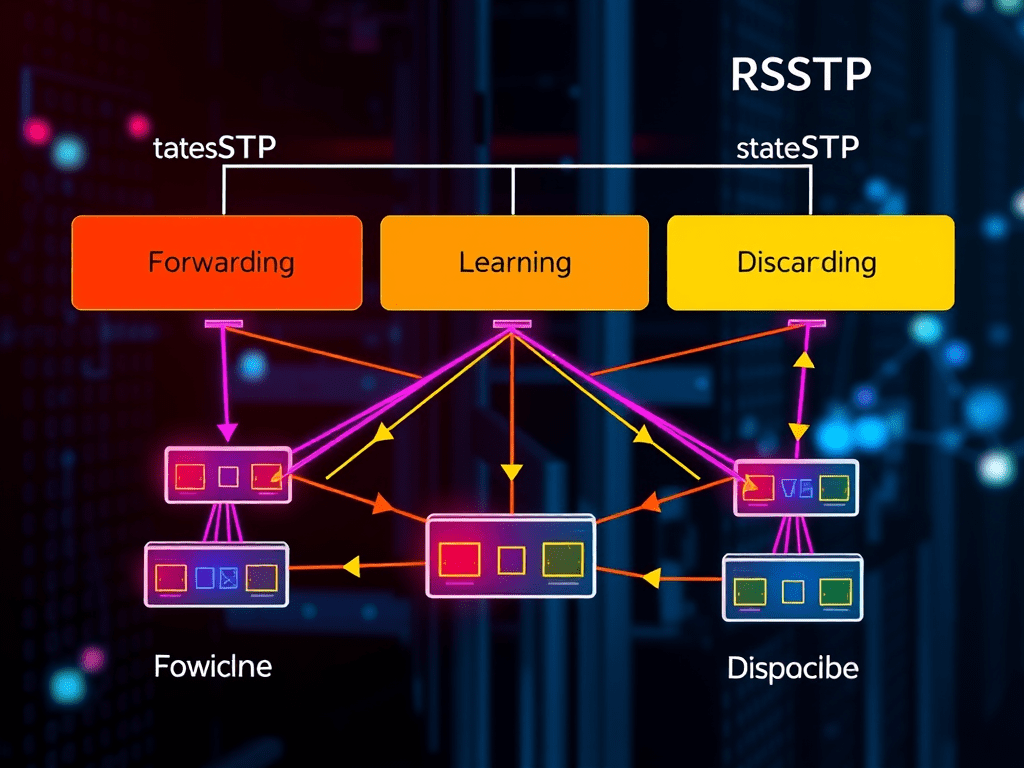

Rapid Spanning Tree

Rapid Spanning Tree tiene unas mejoras en relacion a el protocolo Spanning Tree, veamos algunas de ellas. Primero comenzaremos con los estados de los puertos, si bien recordamos los estados de STP son: Aunque realmente, podemos decir que los estados con los cuales operamos son solo 4. De acuerdo a la siguiente imagen pasamos de Continue reading

-

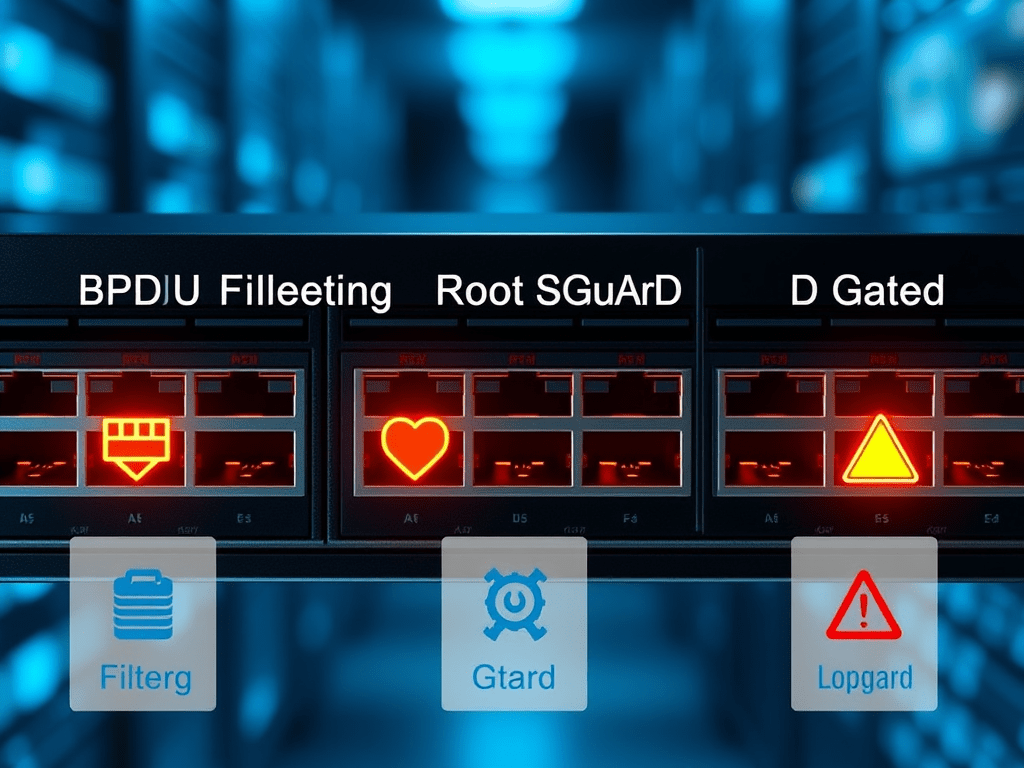

BPU Filtering, Root Guard y Loop Guard

Hola amigos, en este post veremos las otras tres características mas utilizables en Spanning Tree los cuales son BPU Filter, Root Guard y Loop Guard. BPDU Filtering BPDU Filter se puede aplicar por puerto o de forma general al switch, de todas las características que hemos visto de STP esta sin duda puede ser la Continue reading

-

Spanning tree Porfast y BPDU Guard

Una de las mejoras de SPT que vamos a revisar en este post serán los siguientes: Porfast Vamos a hablar de los estados que atraviesa un puerto después de establecer el enlace, un proceso clave para la comunicación de datos. Una vez conectado, el puerto pasa por etapas que garantizan una conexión estable y eficiente. Continue reading

-

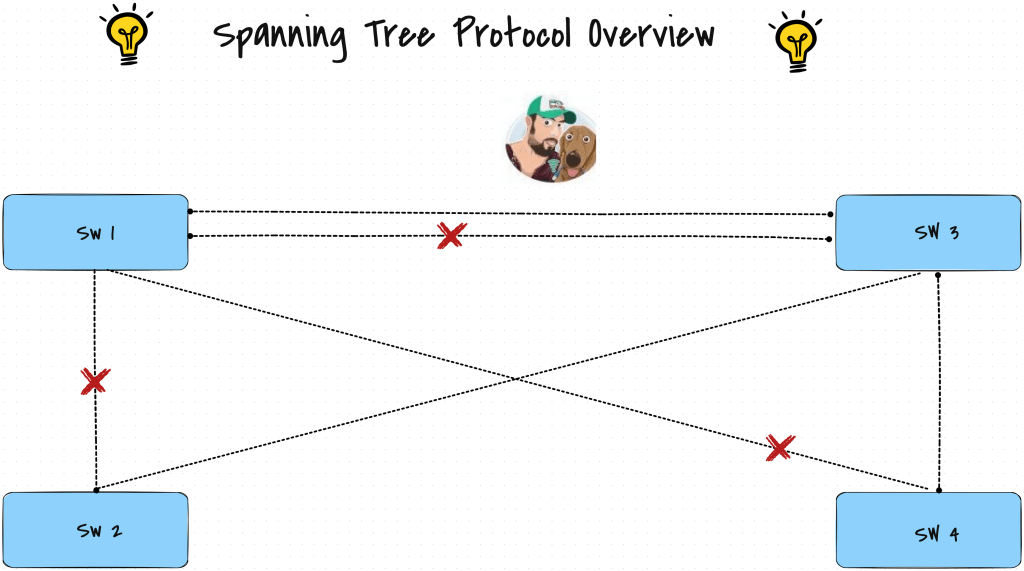

Spanning tree Overview

Spanning Tree es un protcolo de capa 2 que se utiliza para evitar loops de capa 2. Cuando se implementa STP (Spanning Tree Protocol) en una red, se crea una topología libre de bucles al bloquear puertos redundantes. Esto permite que solo exista un camino activo entre dos dispositivos de red, evitando así la propagación Continue reading

-

Requerimientos Lógicos y Físicos de la Infraestructura [Chapter Four]

![Requerimientos Lógicos y Físicos de la Infraestructura [Chapter Four]](https://hellofriend.mx/wp-content/uploads/2024/05/image-13.png?w=1024)

Requerimientos físicos PoE and PoE+ Los equipos denominados como Power Sourcing Equipment (PSE) son los dispositivos que cuentan con PoE, por ejemplo, switches o power injectors. Por otra parte los equipos denominados como Powered Devices son los dispositivos como APs, teléfonos, video cámaras, etc. La entrega de energía a través de cables trenzados Ethernet se Continue reading

-

Realizando un site survey Onsite [Chapter Three]

![Realizando un site survey Onsite [Chapter Three]](https://hellofriend.mx/wp-content/uploads/2024/05/image-9.png?w=1024)

Walkthrough Survey Al implementar una red inalámbrica, una de las primeras tareas es realizar una recorrido del sitio donde se instalará dicha red, lo más importantes es acudir sin herramientas, es decir, el propósito ideal del recorrido es hacer una inspección visual, poder documentar alguna anomalía entre el plano y la estructura física y poder Continue reading

-

Realizando un Site Survey Offsite [Chapter Two]

![Realizando un Site Survey Offsite [Chapter Two]](https://hellofriend.mx/wp-content/uploads/2024/01/image.png?w=805)

El efecto de la atenuación del material en el diseño inalámbrico Algunos de los primeros elementos que debes recopilar en preparación para un site survey del sitio son un mapa del área a cubrir, información sobre la escala y una idea de los materiales de construcción. Cubrir un edificio de oficinas no es lo mismo Continue reading

-

Requerimientos del diseño Inalámbrico [Chapter One]

Following a Design Process El proceso recién descrito sigue un proceso de ciclo de vida bien conocido de Cisco que se aplica tanto a redes simples como a redes muy grandes y complejas. El proceso PPDIOO se nombra a partir de la primera letra de sus seis fases: Preparar, Planificar, Diseñar, Implementar, Operar, Optimizar. Como Continue reading

-

Roaming

802.11k Una red inalámbrica Cisco necesita optimizar los servicios de roaming en situaciones donde se soportan servicios como voz, video o localización. Hoy comenzaremos por conocer un estándar y una enmienda que, aunque no encajan en la sección «Fast Secure Roaming», nos permiten mejorar la experiencia del usuario cuando necesita conectarse a otro punto de Continue reading

-

Actualización de AP en Redes EWC no Homogéneas

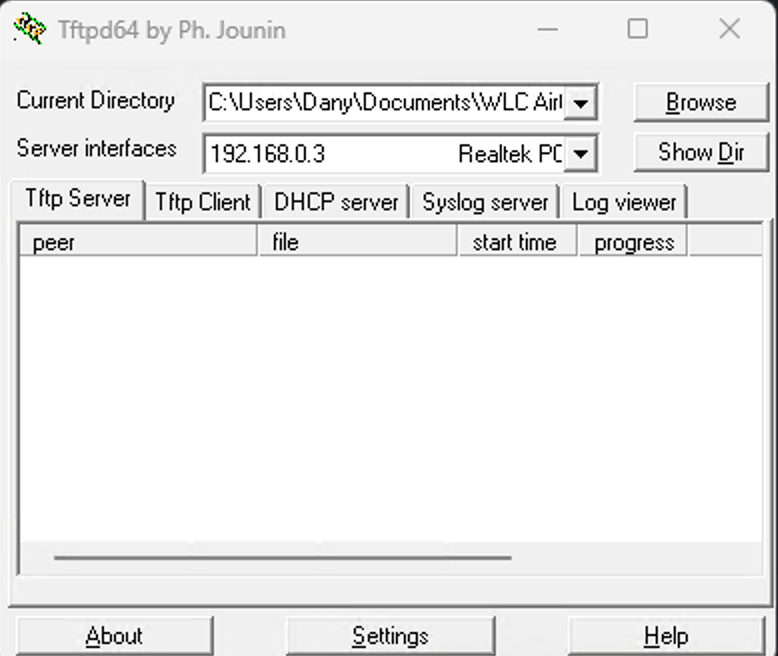

Actualizar puntos de acceso (APs) en redes EWC no homogéneas utilizando servidores TFTP (Trivial File Transfer Protocol) y SFTP (SSH File Transfer Protocol) implica actualizar el firmware o software en estos dispositivos. Desglosemos los componentes involucrados y discutamos el proceso: Al aprovechar los servidores TFTP y SFTP en redes EWC no homogéneas, los administradores pueden Continue reading

-

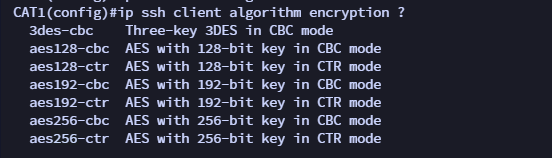

no matching cipher found:

Este mensaje generalmente se produce en el contexto de conexiones SSH cuando el cliente y el servidor no pueden acordar un cifrado común para usar durante la comunicación segura. En el mensaje que proporcionaste: El mensaje «no matching cipher found» indica que no hay un cifrado en común entre los que soporta el cliente y Continue reading

-

Actualizar Wireless LAN Controller CLI

En este post revisaremos el proceso para llevar a acabo el proceso de actualización de una Wireless LAN Controller con sistema operativo AirOS por medio de linea de comandos. Ahora, veamos cuales son los primeros pasos para ejecutar esta actualización. Lo primero es revisar nuestra matriz de compatibilidades, ya que cada versión de software es Continue reading

-

Cisco MPSK

El término «Multi-Preshared Key» (MPSK) en Cisco se refiere a una función que permite configurar múltiples claves precompartidas (PSK) en un punto de acceso inalámbrico (AP) o en un controlador inalámbrico de Cisco. La clave precompartida se utiliza para autenticar y establecer la conexión entre un dispositivo cliente y el punto de acceso o el Continue reading

-

A-MSDU & A-MPDU

La encapsulación se refiere al proceso de agregar información adicional, como encabezados y posiblemente tráileres, alrededor de datos originales antes de transmitirlos a través de una red. En el contexto de las redes, la encapsulación ocurre en cada capa del modelo OSI a medida que los datos descienden desde la capa de aplicación hasta la Continue reading

-

802.11 Physical Layers

802.11 Prime El PHY más antiguo aún admitido por los dispositivos modernos 802.11 es el de Espectro Ensanchado por Secuencia Directa (DSSS, por sus siglas en inglés), y se incluyó en el primer estándar 802.11 ratificado, conocido como 802.11-Prime. DSSS utiliza un canal de 22 MHz de ancho y opera únicamente en la banda de Continue reading

-

CWAP Modulación & Codificación

You will find the most important notes of chapter one of CWAP Las capacidades típicas de la capa 1 incluyen codificación (coding), modulación (modulation), demodulación (demodulation), sincronización (timing) y procesamiento de señales (signal procesing). La codificación es el proceso utilizado para mezclar y preparar los bits recibidos de la Capa 2 para la transmisión, y Continue reading

-

BSS Coloring

En este post vamos a tratar de explicar que es y como funciona BSS Coloring el cual es una de las características introducidas por 802.11ax y como nos ayuda en la reutilizaron de canales y la mejora de administración del espectro. Los dispositivos Wi-Fi 6 pueden distinguir entre frames que pertenecen a su mismo Basic Service Continue reading

-

AP Cisco Join Process

El Protocolo de Control y Provisión de Puntos de Acceso Inalámbrico (CAPWAP) es el protocolo que proporciona el mecanismo de transporte utilizado por los Puntos de Acceso (AP) y los Controladores de LAN Inalámbrica (WLC) para intercambiar información de los planos de control y datos a través de un túnel de comunicación seguro (para el Continue reading

-

Filtros Wi-Fi en Wireshark

Durante mis procesos de estudio por diferentes certificaciones como lo fue CWNA Wireless en su momento o CWNA siempre he sabido la existencia de 3 tipos de frames; Management, Control y Data / QoS. Ahora bien, también mucho escuché del proceso de conexión de los clientes inalámbricos, en donde se realiza el intercambio de los Continue reading

-

Convertir un AP Lightweight a Mobility Express

Hola amigos, en este post les comparto una serie de videos en donde explicó como convertir un AP lightweight a Mobility Express. Continue reading

-

Configuración inicial de una Controladora Cisco 9800 (2)

En este segundo video exploraremos los parámetros básicos de configuración de una Controlador 9800-L-C Continue reading

-

Configuración inicial de una Controladora Cisco 9800 (1)

En este primer video exploraremos los parámetros básicos de configuración de una Controlador 9800-L-C. Continue reading

-

Configuración Wireless Lan Controller AirOS

En este video podrás ver la creación de una red inalámbrica con un Wireless Lan Controller Cisco con OS AirOS, aunque estos dispositivos estan por salir del mercado, aun es posible encontrar estos equipos en muchas empresas. Continue reading

-

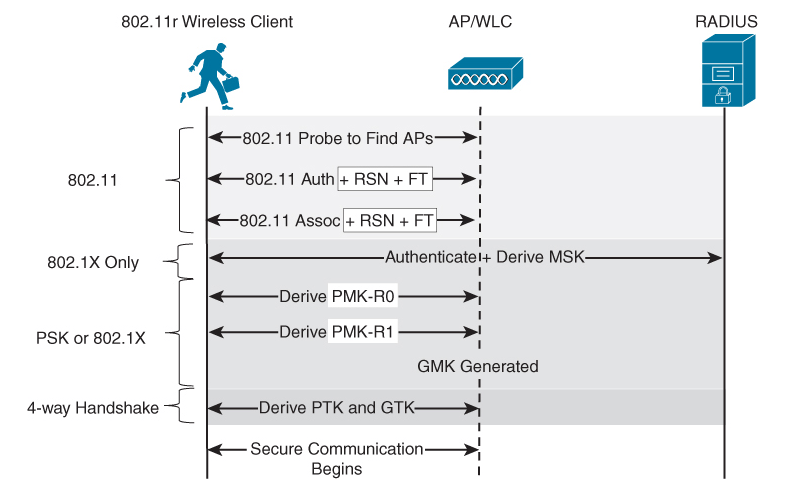

4 Way Handshake

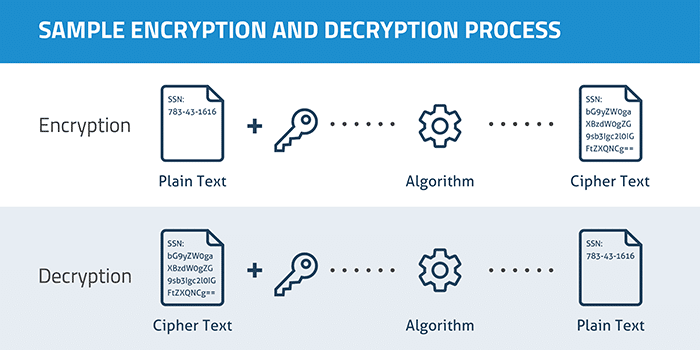

Uno de los temas que disfrute en mi proceso de estudio del CWSP fue entender la jerarquía de llaves y como están son derivadas en el proceso llamado 4 Way Handshake. Creo que fue uno de los temas mas confusos ya que como se comenta en el libro no se utiliza una única llave para Continue reading

-

Chapter 11CWISA-102

Below you will find the key ideas from Chapter 11 of CWISA-102. How to validate installations Basic Installations Procedure CWNP Troubleshooting Troubleshooting Interference The medium used by any wireless technology is situated in the lower layers of the OSI stack and should be the next focus when identifying problems during troubleshooting. However, when facing issues Continue reading

-

Chapter Ten CWISA-102

Below you will find the key ideas from Chapter 10 of CWISA-102 Importance of Security Solutions Security is a crucial component in wireless solutions, especially in user-based networks where mobile devices access network resources. Ensuring the protection of both data and users is a primary concern, and safeguarding their devices is equally important. Regardless of Continue reading

-

Chapter Nine CWISA-102

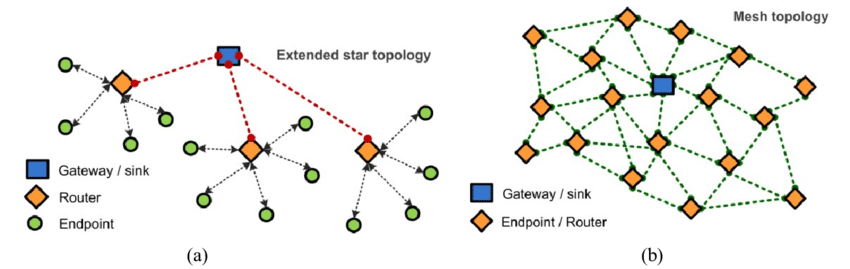

Below you will find the key ideas from Chapter 8 of CWISA-102. WSN Applications Measurement Instruments A measurement instrument is a component capable of detecting variations in a process or measurable value. For instance, it can measure pressure in a liquid flow process, air pressure in tires, and more. Traditional measurement instruments did use sensors, Continue reading

-

Chapter Eight CWISA-102

Below you will find the key ideas from Chapter 8 of CWISA-102. IoT Hardware and Software Beginning a project with a chip requires a substantial investment of development time and effort. In contrast, starting a project with a computer board entails less time and effort. However, choosing a controller board can achieve an excellent balance Continue reading

-

Chapter Seven CWISA-102

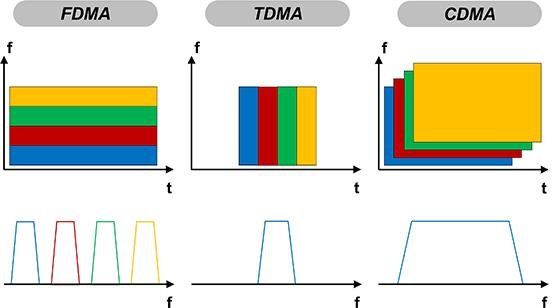

RF and Speed Low-rate wireless can be beneficial in the following situations: RF data rates are impacted by: RF and Range Range of a wireless connections is a reference to the physical distance over which a connection may be maintained. Three primary factor impact the maximum capable range un a wireless link. 802.11 Frequency Bands Continue reading

-

Chapter Six CWISA-102

RF Signal Radiators Below you will find the key ideas from Chapter 6 of CWISA-102. Logical Radio Amplifiers in radio frequency (RF) systems consist of components like Low-Noise Amplifiers (LNAs), Intermediate Frequency (IF) amplifiers, and others. The primary function of an amplifier is to enhance the amplitude of the RF signal, either for transmission or Continue reading

-

Chapter Five CWISA-102

Below you will find the key ideas from Chapter 5 of CWISA-102. Electromagnetic Spectrum The electromagnetic spectrum is the complete range of all electromagnetic radiation. Many technologies use electromagnetic spectrum frequency ranges such as: Frequency Bands The predominant range for RF (Radio Frequency) communications spans from VLF (Very Low Frequency) to the lower end of Continue reading

-

Chapter Four CWISA-102

Below you will find the key ideas from Chapter 4 of CWISA-102. Issues with Poor Design Common Wireless Requirements and Constraints: Bandwidth/Capacity A service level agreement (SLA) is a document that delineates the expected level of service from a vendor or service provider. When calculating bandwidth requirements for a wireless service area, various factors must Continue reading

-

Chapter One CWISA-102

A continuación encontrarás las ideas más destacadas del Capitulo 1 de CWISA-102 Continue reading

-

Chapter Two CWISA-102

A continuación encontrarás las ideas más destacadas del Capitulo 2 de CWISA-102 Continue reading

-

Chapter Three CWISA-102

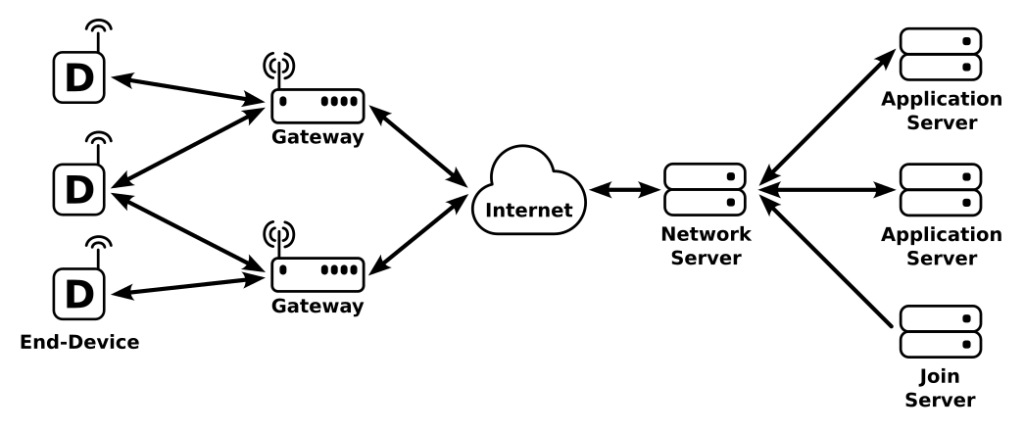

Wireless IoT Network Uses Cases Below you will find the key ideas from Chapter 2 of CWISA-102. Wireless Body Area Network (WBAN) These wireless network includes devices within the body and wearables electronics . In May of 2012 the FCC adopted a proposal to allocate 2360-2400 MHz for MBAN (Medical Body Area Networks). Devices that Continue reading

-

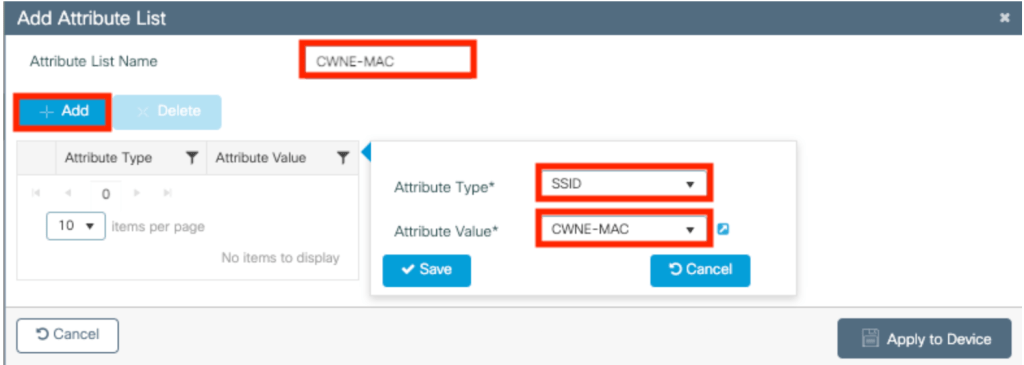

EWC Mac Filtering

A continuación, veremos los pasos necesarios para poder configurar una red inalámbrica con seguridad de tipo WPA2 personal y filtrado MAC. Probablemente, estamos acostumbrados a este tipo de configuraciones con controladoras AireOS. Ahora, tendremos la oportunidad de aplicar esta configuración a un AP modelo 9115 con la versión de software EWC. Esta sección asume que Continue reading

-

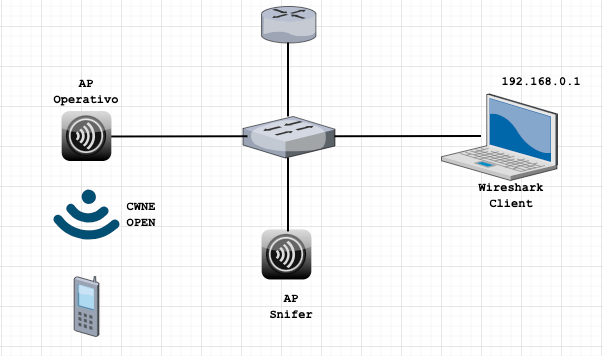

Capturar Tráfico Inalámbrico desde un AP Cisco 9115

En este post veremos cómo configurar un AP Cisco 9115 para realizar capturas de tráfico inalámbrico. Realizar capturas puede llegar a ser complicado para todos los usuarios de Windows, ya que la mayoría de las tarjetas incluidas en el equipo de cómputo no soportan el modo monitor para realizar sniffing, en su mayoría hay que Continue reading

-

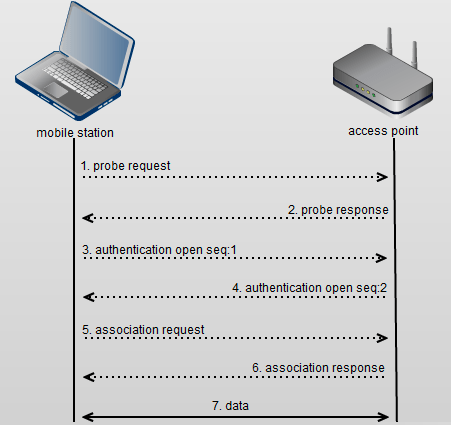

Proceso de Conexión de un cliente inalámbrico

En esta ocasión, explicaremos el proceso de conexión de un cliente inalámbrico a una red wireless. Para ello nos apoyaremos en la literatura del libro CWNA Certified Wireless Network Administrator Study Guide: Exam CWNA-108, 6th Edition página 317, en donde se explica el proceso 802.11 State Machine. Continue reading

-

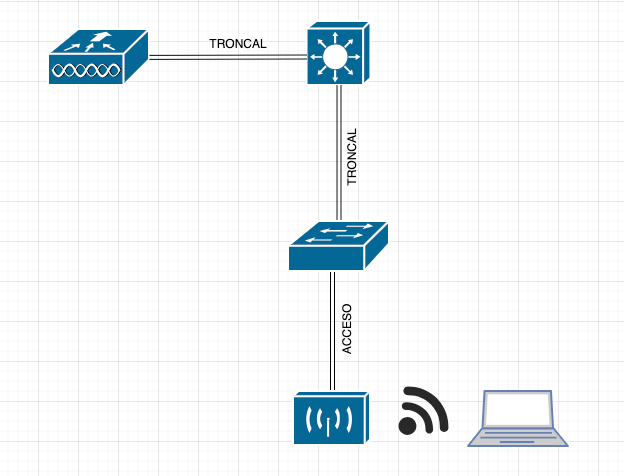

WLC 9800 & VLAN 1

La Controladora Cisco 9800 es una solución de vanguardia para la gestión avanzada de redes. Diseñada con tecnología de última generación, esta controladora ofrece un alto rendimiento, flexibilidad y seguridad para satisfacer las demandas de las redes empresariales modernas. Continue reading

-

Mi experiencia ENCOR Exam

Estas pensando tomar el examen ENCOR para continuar con tu camino hacia un certificación profesional? bien, podrías encontrar este post util. Justo este mes presenté mi examen con un resultado aprobatorio. Que fue lo que estudie? desde luego lei el libro “CCNP and CCIE Enterprise Core ENCOR 350-401 Official Cert Guide, Second Edition. También, como Continue reading